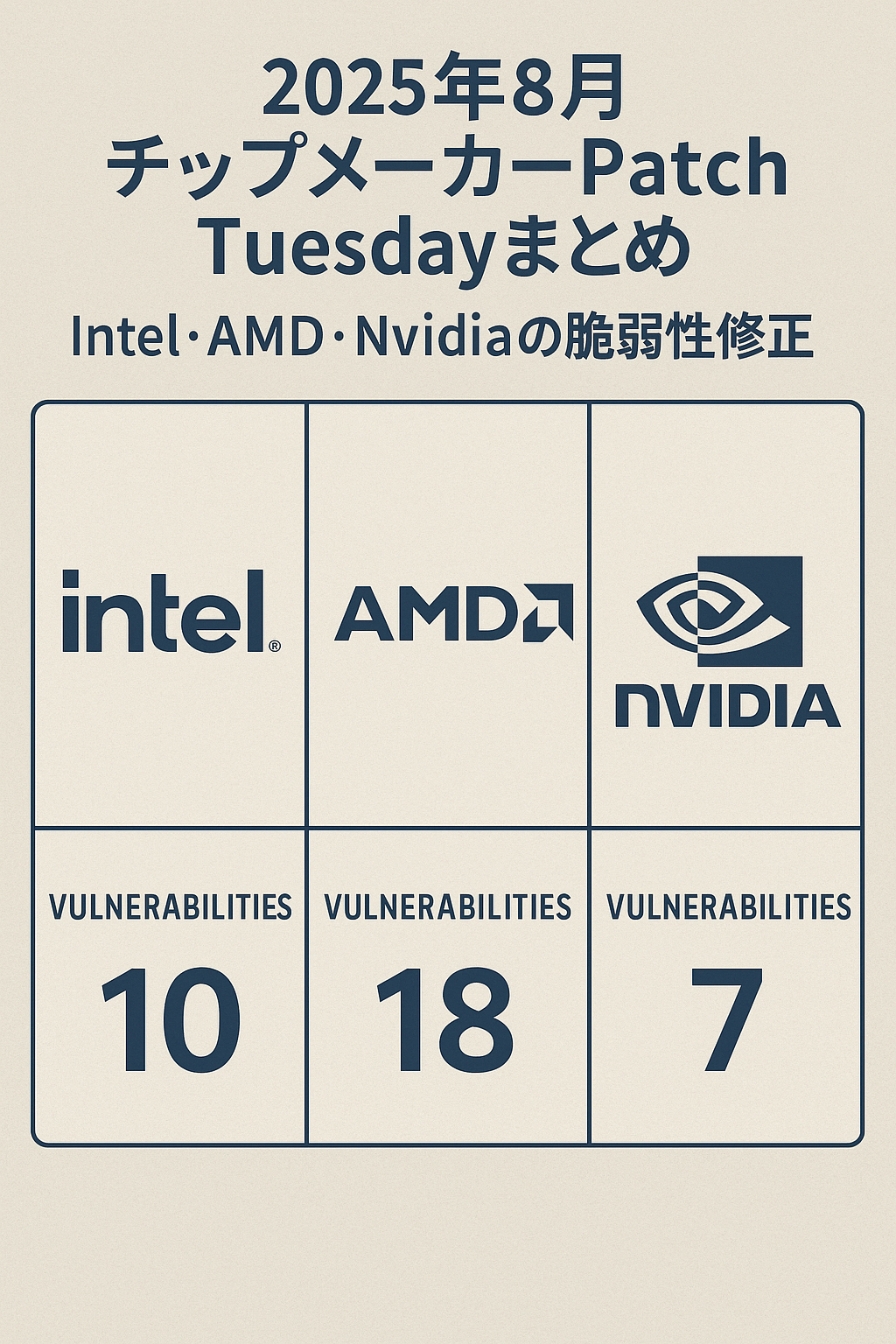

2025年8月 チップメーカーPatch Tuesdayまとめ:Intel・AMD・Nvidiaの脆弱性修正

1. Intelの修正(34件の新アドバイザリ)

Intelは今月のPatch Tuesdayで34件の新たなアドバイザリを公開し、主に 権限昇格、DoS、情報漏えい に悪用可能な脆弱性を修正しました。

高危険度(High)修正対象

- Xeonプロセッサ

- Ethernetドライバ for Linux

- チップセットファームウェア

- Processor Stream Cache

- 800シリーズEthernet

- PROSet/Wireless

- Connectivity Performance Suite

中危険度(Medium)修正対象

- AI Playground

- Driver & Support Assistant (DSA)

- Python配布パッケージ

- PCIe Switch

- AI for Enterprise RAG

- Kubernetes用デバイスプラグイン

- TinyCBOR

- RealSense Dynamic Calibrator

- Edge Orchestrator for Tiber

- Clock Jitter Tool

- QuickAssist Technology

- UEFI

- Graphics / Rapid Storage Technology

- oneAPI Toolkit / Trace Analyzer

- E810 Ethernet

- TDX

影響:権限昇格、DoS、情報漏えい

2. AMDの修正(10件のアドバイザリ)

AMDは直前およびPatch Tuesdayにあわせて10件のアドバイザリを公開しました。

研究成果に基づく脆弱性

- Stack Engine攻撃(ETH Zurich)

→ CPU最適化機能を悪用し情報漏えい可能。既存のベストプラクティスで緩和推奨。 - Heracles攻撃(ETH Zurich, Univ. of Toronto)

→ 悪意あるハイパーバイザがSEV-SNPゲストに対しサイドチャネル攻撃を実施。緩和策を提示。

その他の修正内容

- クライアント/サーバープロセッサ、組込みCPU、GPU/データセンター向けアクセラレータ製品での複数の脆弱性。

- 物理攻撃系:Secure Bootバイパス、SEV保護VMへの電圧故障注入(ただし「脅威モデル外」と明記)。

- ソフトウェア系:

- EDK2 SMMにおけるコード実行バグ。

- Adrenalinドライバソフトに含まれる古いChromiumバージョン。

3. Nvidiaの修正(6件のアドバイザリ)

NvidiaはAI関連フレームワークやツールで6件のアドバイザリを公開。多くが RCE、権限昇格、データ改ざん、情報漏えい に繋がる深刻な問題。

主な修正対象

- NeMoフレームワーク(生成AI開発用):RCE・データ改ざんの高危険度2件。

- Megatron-LM(大規模AIトレーニング):RCE、権限昇格、情報漏えいなど複合リスク。

- Merlin Transformers4Rec(レコメンドAIライブラリ):同様にRCEやデータ漏えいの恐れ。

- Isaac GR00T(ロボット開発基盤)

- Apex, WebDataset(深層学習用ライブラリ)

4. 全体のまとめと対策

- Intelユーザー:サーバー運用者は特にXeon系とLinux Ethernetドライバに注意。

- AMDユーザー:物理攻撃は現実的リスクは低いが、SEV-SNP環境利用者は研究報告ベースの緩和策を要確認。

- Nvidiaユーザー:AI開発基盤(NeMo、Megatron、Merlin)を利用する研究機関や企業は即時アップデート推奨。

これらの脆弱性はAI・クラウド・仮想化環境に直結しており、「次世代のIT基盤を支える製品群」に対する攻撃可能性が強調されています。